Firefoxユーザなら必ずインストールして使用する事をお勧めするのがNoScript拡張です。

参考:新しい紹介文を書きました。

NoScriptはデフォルトでJavaScriptの実行を拒否します。これだけでもかなり安全にWebサイトを参照できるようになります。しかし、NoScriptはプラグインの実行も拒否できるようになっています。Java, Firefox, Silverlight,その他全ての拡張を選択して実行を拒否できます。残念ながらJava, Sliverlight以外はデフォルトで実行可能に設定されています。

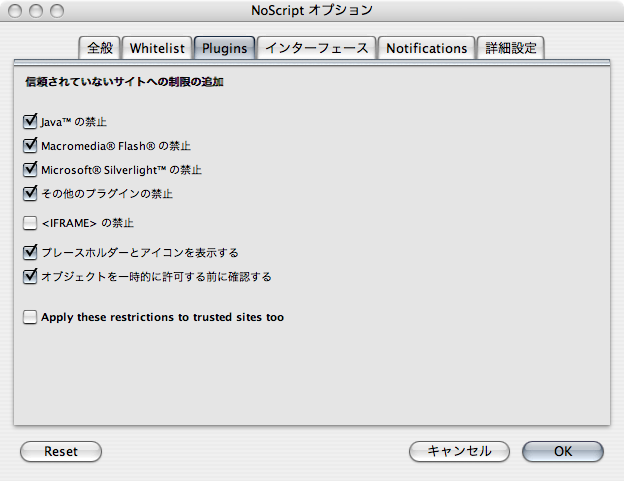

ブラウザウィンドウの右下のNoScriptアイコンをクリックしオプション設定画面を開きます。下のスクリーンショットのように設定します。

(追記:間違ってチェックを入れていない危険な設定画面の方をアップロードしていたので差し替えました)

基本的に全てのプラグインは危険です。

このブログを読まれている方は大丈夫と思いますが、Javaアプレットを使用しているサイトには、悪気は無いと思われますが、セキュリティを全く考慮していない設定を行わせるサイトもあったりします。Flash Playerにはリファラを改ざんできる脆弱性があったり(Anti-anti DNS Pinningなどに利用可能)DNS multi pinningにも利用されます。PDFにはJavaScript実行可能な脆弱性がありました。Sliverlightもリリースされたばかりなのでセキュリティホールが見つかってもおかしくないです。SilverlightもDNS multi pinningに使えると思います。QuickTimeは任意コマンド実行の脆弱性がまだ直っていません。以下のQuickTimeの脆弱性は1年物だそうです。

http://www.gnucitizen.org/blog/0day-quicktime-pwns-firefox

(この脆弱性、IEでも有効だそうです)

このようにJavaScriptの実行も脅威ですがプラグインの実行もかなり危険です。せっかくNoScriptをインストールしている方は全てのプラグイン実行をデフォルトで拒否した方がより安全にブラウズできます。

次にNoScriptの使い方です。多くの方が自分がよく利用しているサイトをホワイトリストに追加していると思います。基本的にはこの使い方で構わないですが、例外があります。ログインを必要とし、かつ頻繁にログインするサイトはJavaScriptの実行は拒否した状態で利用する方が安全です。クロスサイトスクリプティング脆弱性でセッションIDを盗まれない為です。有名なサイトでもクロスサイトスクリプティング脆弱性は見つかっています。ログインが必要なサイトのメンバの場合、ブラックリストに登録しておく方が安全です。もちろんログインした後、必要なくなったらログアウトすることも重要です。

iframeは攻撃に多用される機能です。本当は禁止にした方が良い項目です。しかし、スクリーンショットを取ったブラウザで怪しいサイトは参照しないので無効には設定していません。気になる方は「iframeを禁止する」にもチェックを入れるとよいでしょう。